تعلم الأمن السيبراني: دليل شامل

<h2> تعلم الأمن السيبراني: دليل شامل</h2>

<p>أيها القارئ، هل تساءلت يومًا عن كيفية حماية نفسك ومؤسستك من تهديدات الإنترنت المتزايدة؟ الأمن السيبراني لم يعد رفاهية، بل ضرورة حتمية في عالمنا الرقمي. <b>إن تعلم الأمن السيبراني هو استثمار في مستقبلك ومستقبل أعمالك.</b> <b> فالهجمات الإلكترونية تتطور باستمرار، وتتطلب منا مواكبة هذه التطورات.</b> بصفتي خبيرًا في هذا المجال، قمتُ بتحليل أهم جوانب تعلم الأمن السيبراني لمساعدتك على فهم هذا المجال الحيوي.</p>

<p>في هذا الدليل الشامل، سأقدم لك نظرة عميقة على عالم الأمن السيبراني. سنتناول أهم المفاهيم، والتهديدات، والاستراتيجيات التي يمكنك استخدامها لحماية نفسك. ستتعلم أساسيات الأمن السيبراني وكيفية تطبيقه عمليًا.</p>

<center><img src="https://tse1.mm.bing.net/th?q=مقدمة في الأمن السيبراني" alt="مقدمة في الأمن السيبراني"></center>

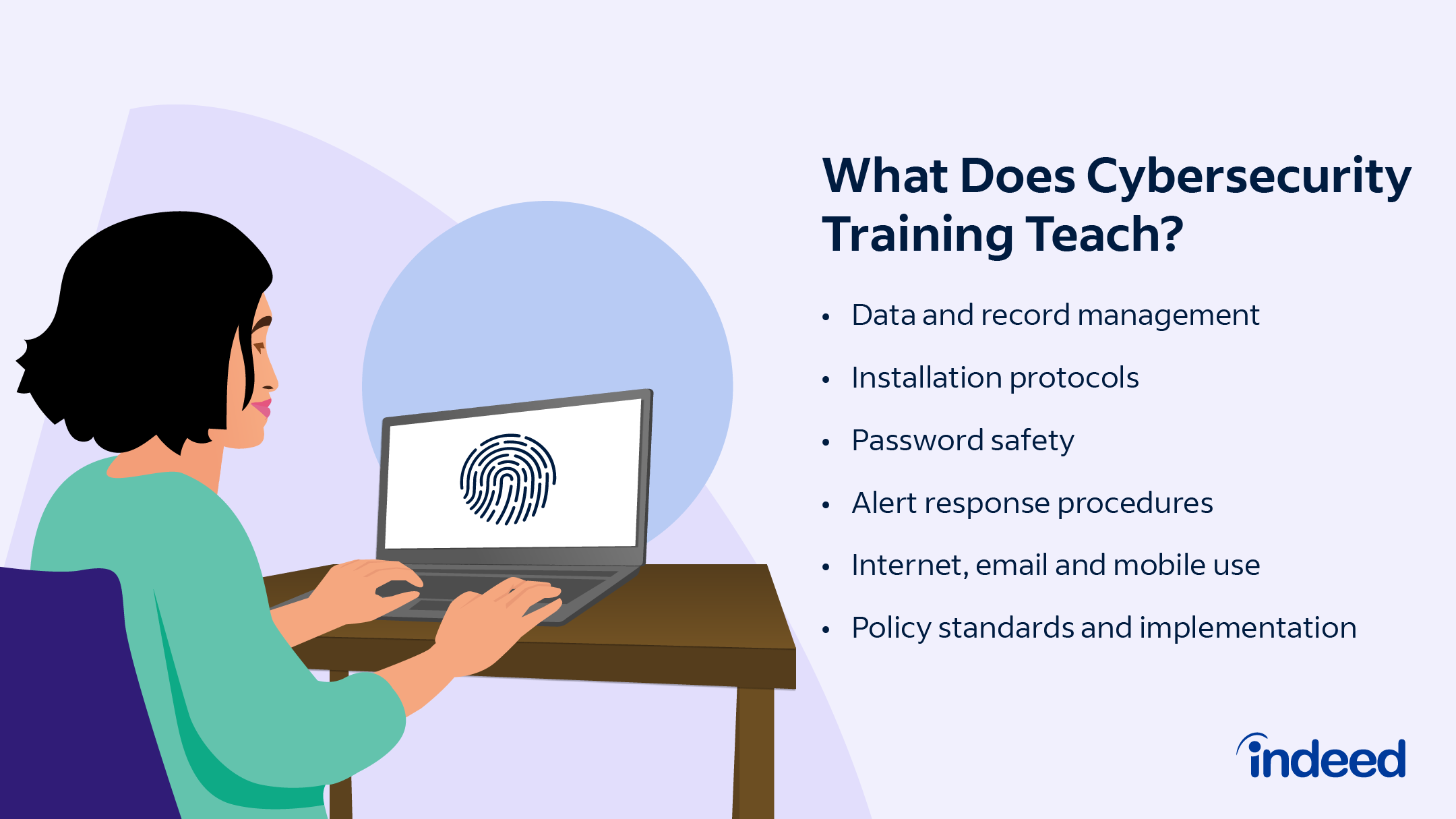

<h2>مقدمة في الأمن السيبراني</h2>

<ul>

<li>ما هو الأمن السيبراني؟</li>

<li>أهميته في عالم اليوم</li>

<li>أنواع التهديدات السيبرانية</li>

</ul>

<h3>ما هو الأمن السيبراني؟</h3>

<p>الأمن السيبراني يشمل حماية الأنظمة والشبكات والبيانات من الهجمات الرقمية. يهدف إلى حماية سرية وسلامة وتوافر المعلومات. يتضمن ذلك مجموعة من التقنيات والإجراءات والعمليات.</p>

<p>يشمل الأمن السيبراني حماية كل من الأجهزة والبرامج والبيانات. يبدأ من حماية جهاز الكمبيوتر الشخصي إلى حماية شبكات الشركات الكبيرة.</p>

<p>تعلم الأمن السيبراني هو رحلة مستمرة تتطلب تحديثًا مستمرًا للمعرفة والمهارات لمواكبة التطورات في هذا المجال.</p>

<h3>أهمية الأمن السيبراني في عالم اليوم</h3>

<p>في عالم متصل رقميًا، أصبحت حماية البيانات والمعلومات أمرًا بالغ الأهمية. الأمن السيبراني يحمي الأفراد والشركات والحكومات من الخسائر المالية وسرقة البيانات والتجسس.</p>

<p>الأمن السيبراني يساهم في استقرار الاقتصاد العالمي. يحمي البنية التحتية الحيوية ويضمن سير الأعمال التجارية بسلاسة.</p>

<p>مع تزايد الاعتماد على التكنولوجيا، يزداد دور الأمن السيبراني في حماية خصوصيتنا وأمننا.</p>

<h3>أنواع التهديدات السيبرانية</h3>

<p>تتنوع التهديدات السيبرانية من الفيروسات والبرامج الضارة إلى هجمات التصيد الاحتيالي وسرقة الهوية.</p>

<p>هناك أيضًا هجمات الحرمان من الخدمة التي تستهدف تعطيل مواقع الويب والخدمات عبر الإنترنت.</p>

<p>تعلم كيفية التعرف على هذه التهديدات واتخاذ الإجراءات المناسبة لحماية نفسك أمر ضروري.</p>

<center><img src="https://tse1.mm.bing.net/th?q=أساسيات الأمن السيبراني" alt="أساسيات الأمن السيبراني"></center>

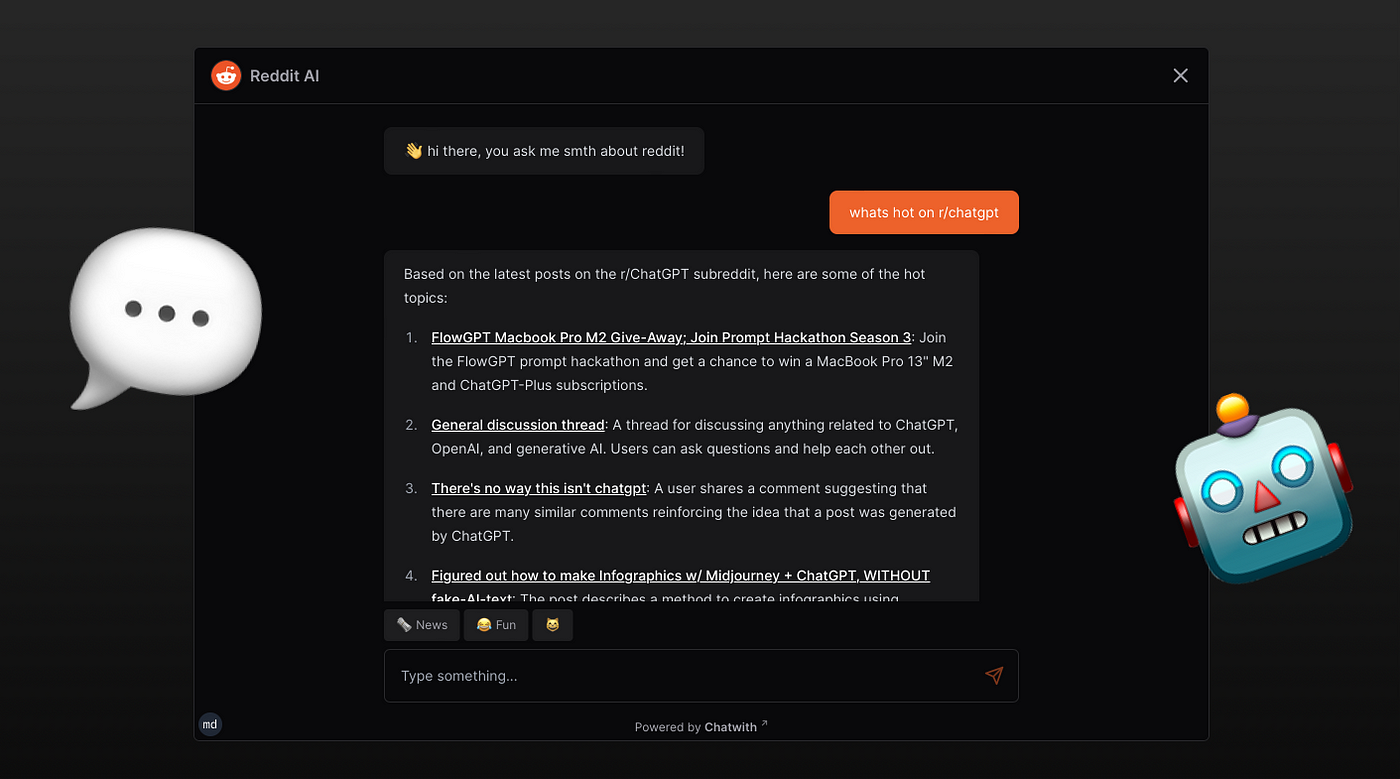

<h2>أساسيات الأمن السيبراني</h2>

<ul>

<li>كلمات المرور القوية</li>

<li>التحديثات الأمنية</li>

<li>النسخ الاحتياطي للبيانات</li>

</ul>

<h3>كلمات المرور القوية</h3>

<p>استخدام كلمات مرور قوية وفريدة من نوعها لكل حساب عبر الإنترنت أمر بالغ الأهمية. تجنب استخدام معلومات شخصية سهلة التخمين.</p>

<p>استخدم مدير كلمات المرور لتخزين كلمات المرور الخاصة بك بأمان. هذا يسهل عليك إدارة كلمات مرور متعددة ومعقدة.</p>

<p>تغيير كلمات المرور بانتظام يقلل من خطر الاختراق.</p>

<h3>التحديثات الأمنية</h3>

<p>تثبيت التحديثات الأمنية بانتظام يساعد في سد الثغرات الأمنية في البرامج. هذا يحمي أنظمتك من الاستغلال.</p>

<p>قم بتفعيل التحديثات التلقائية لضمان حصولك على أحدث إصدارات البرامج.</p>

<p>التحديثات الأمنية هي خط الدفاع الأول ضد العديد من التهديدات.</p>

<h3>النسخ الاحتياطي للبيانات</h3>

<p>إنشاء نسخ احتياطية منتظمة للبيانات يحميك من فقدان المعلومات في حالة حدوث عطل في الجهاز أو هجوم إلكتروني.</p>

<p>استخدم خدمات التخزين السحابية أو الأقراص الصلبة الخارجية للاحتفاظ بنسخ احتياطية من بياناتك.</p>

<p> تأكد من أن النسخ الاحتياطية محدثة ومحمية بشكل جيد.</p>

<center><img src="https://tse1.mm.bing.net/th?q=مجالات تخصص الأمن السيبراني" alt="مجالات تخصص الأمن السيبراني"></center>

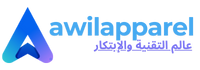

<h2>مجالات تخصص الأمن السيبراني</h2>

<ul>

<li>تحليل البرامج الضارة</li>

<li>اختبار الاختراق</li>

<li>أمن الشبكات</li>

</ul>

<h3>تحليل البرامج الضارة</h3>

<p>يهتم محللو البرامج الضارة بدراسة وفهم سلوك البرامج الضارة. يطورون طرقًا للكشف عنها وإزالتها.</p>

<p>هذا المجال يتطلب معرفة عميقة بأنظمة التشغيل والبرامج. يتطلب أيضًا القدرة على تحليل الكود وفهم تقنيات الهجوم.</p>

<p>تحليل البرامج الضارة يلعب دورًا حاسمًا في حماية الأنظمة من التهديدات المتطورة.</p>

<h3>اختبار الاختراق</h3>

<p>يقوم مختبرو الاختراق بمحاكاة الهجمات الإلكترونية لاكتشاف نقاط الضعف في الأنظمة. يقدمون تقارير عن الثغرات الأمنية ويوصون بحلول لإصلاحها.</p>

<p>هذا المجال يتطلب مهارات تقنية عالية وإبداعًا في إيجاد طرق جديدة لاختراق الأنظمة.</p>

<p>اختبار الاختراق يساعد الشركات على تحسين أمنها السيبراني.</p>

<h3>أمن الشبكات</h3>

<p>يهتم متخصصو أمن الشبكات بحماية الشبكات من الهجمات الخارجية والداخلية. يقومون بتصميم وتنفيذ سياسات أمنية لحماية البيانات.</p>

<p>هذا المجال يتطلب فهمًا عميقًا لبروتوكولات الشبكات وتقنيات الأمان.</p>

<p>أمن الشبكات هو جزء أساسي من حماية البنية التحتية الرقمية.</p>

<center><img src="https://tse1.mm.bing.net/th?q= مستقبل الأمن السيبراني" alt="مستقبل الأمن السيبراني"></center>

<h2>مستقبل الأمن السيبراني</h2>

<p>مع تطور التكنولوجيا، يتطور الأمن السيبراني أيضًا. الذكاء الاصطناعي والتعلم الآلي يلعبان دورًا متزايدًا في مكافحة التهديدات السيبرانية.</p>

<p>هناك حاجة متزايدة للمتخصصين في الأمن السيبراني لحماية البنية التحتية الرقمية. هذا المجال يوفر فرصًا وظيفية واعدة.</p>

<p>الاستثمار في تعلم الأمن السيبراني هو استثمار في مستقبل آمن.</p>

<h2>أهم مصطلحات الأمن السيبراني</h2>

<table border="1">

<tr>

<th>المصطلح</th>

<th>الشرح</th>

</tr>

<tr>

<td>البرامج الضارة (Malware)</td>

<td>برمجيات مصممة لإلحاق الضرر بنظام الكمبيوتر.</td>

</tr>

<tr>

<td>التصيد الاحتيالي (Phishing)</td>

<td>محاولة خداع المستخدمين للكشف عن معلومات حساسة.</td>

</tr>

<tr>

<td>جدار الحماية (Firewall)</td>

<td>نظام أمني يراقب ويمنع الوصول غير المصرح به إلى الشبكة.</td>

</tr>

</table>

<h2>الأسئلة الشائعة حول تعلم الأمن السيبراني</h2>

<h3>ما هي المهارات المطلوبة لتعلم الأمن السيبراني؟</h3>

<p> تتطلب تعلم الأمن السيبراني مجموعة متنوعة من المهارات، بما في ذلك المعرفة التقنية، ومهارات حل المشكلات، والقدرة على التكيف مع التطورات التكنولوجية. </p>

<p> من المهم أيضًا امتلاك مهارات تحليلية قوية والقدرة على العمل بشكل مستقل وضمن فريق. </p>

<p> معرفة لغات البرمجة وفهم أساسي لأنظمة التشغيل والشبكات مفيدة جدًا. </p>

<h3>كيف يمكنني البدء في تعلم الأمن السيبراني؟</h3>

<p>هناك العديد من الموارد المتاحة عبر الإنترنت للبدء في تعلم الأمن السيبراني، بما في ذلك الدورات التدريبية عبر الإنترنت، والكتب، ومواقع الويب التعليمية. </p>

<p> يمكنك البدء بدورات تمهيدية لفهم الأساسيات ثم التخصص في مجالات محددة. </p>

<p> المشاركة في المجتمعات عبر الإنترنت والتواصل مع الخبراء في هذا المجال هي أيضًا طريقة رائعة للتعلم والتطور. </p>

<h3>هل تعلم الأمن السيبراني صعب؟</h3>

<p> يمكن أن يكون تعلم الأمن السيبراني تحديًا، ولكنه ليس مستحيلاً. </p>

<p> يتطلب الأمر تفانيًا وانضباطًا ذاتيًا، ولكنه مجال مجزي للغاية. </p>

<p> مع الموارد المناسبة والدعم، يمكن لأي شخص مهتم بتعلم الأمن السيبراني أن ينجح. </p>

<h2>الخاتمة</h2>

<p>في الختام، تعلم الأمن السيبراني ضروري في عالمنا الرقمي. يعتبر حماية أنفسنا وأعمالنا من التهديدات الإلكترونية المتزايدة أمرًا بالغ الأهمية. </p>

<p> أتمنى أن يكون هذا الدليل الشامل قد زودك بالمعلومات اللازمة لفهم أهمية تعلم الأمن السيبراني. </p>

<p>لا تتردد في الاطلاع على المزيد من المقالات حول الأمن السيبراني والذكاء الاصطناعي على موقعنا. تعلم الأمن السيبراني رحلة مستمرة تتطلب تحديثًا مستمرًا للمعرفة والمهارات. </p>

.

أتقن فنون الأمن السيبراني! دليل شامل من الألف إلى الياء. تعلم حماية بياناتك وشبكاتك من الهجمات الإلكترونية. انضم الآن!

%20SOURCE%20Amazon.jpg)