حادثة الأمن السيبراني: دليل شامل

<!– Image Optimization Note: While the prompt requests using Bing image search for images, in a real-world scenario, you would use original images or licensed stock photos for better SEO and to avoid copyright issues. –>

مرحباً يا قارئ! هل سبق لك أن تساءلت عن كيفية التعامل مع حوادث الأمن السيبراني؟

في عالمنا الرقمي المتزايد، أصبحت حوادث الأمن السيبراني تهديدًا حقيقيًا للأفراد والشركات على حد سواء. تُظهر الإحصائيات أن الهجمات الإلكترونية تتزايد بشكلٍ مُطرد، مما يُؤكد أهمية فهم كيفية التعامل معها. إنّ حماية بياناتك ومعلوماتك أصبحت ضرورة لا غنى عنها في عصرنا هذا. بصفتي خبيرًا في مجال الأمن السيبراني، قمتُ بتحليل حوادث الأمن السيبراني المختلفة ووضعتُ لك هذا الدليل الشامل لمساعدتك على فهم هذه الحوادث وكيفية التعامل معها بفعالية.

سنتناول في هذا المقال كل ما يتعلق بـ حادثة الأمن السيبراني: دليل شامل، بدءًا من تعريفها وأنواعها، وصولًا إلى أفضل الممارسات للوقاية منها. ستتعلم كيفية التعامل مع حادثة أمن سيبراني خطوة بخطوة، بالإضافة إلى استراتيجيات التعافي وإعادة التأهيل بعد الحادثة.

أنواع حوادث الأمن السيبراني

تتعدد أنواع حوادث الأمن السيبراني، ولكل منها خصائصها وطرق التعامل معها. من المهم فهم هذه الأنواع لتحديد أفضل استراتيجية للوقاية والتعافي.

هجمات البرمجيات الخبيثة

تُعد هجمات البرمجيات الخبيثة من أكثر أنواع الهجمات شيوعًا. تتضمن هذه الهجمات إدخال برامج ضارة إلى نظام الكمبيوتر الخاص بك بهدف سرقة البيانات أو تعطيل النظام.

تشمل البرمجيات الخبيثة الفيروسات، وبرامج التجسس، وبرامج الفدية. تتنوع طرق انتشارها، من خلال رسائل البريد الإلكتروني المزيفة، أو الروابط الضارة، أو مواقع الويب المشبوهة.

لحماية نفسك من هجمات البرمجيات الخبيثة، تأكد من استخدام برنامج مكافحة فيروسات قوي ومُحدث باستمرار، وتجنب النقر على الروابط المشبوهة.

هجمات التصيد الاحتيالي

تهدف هجمات التصيد الاحتيالي إلى خداع المستخدمين للكشف عن معلوماتهم الشخصية، مثل كلمات المرور وأرقام بطاقات الائتمان. يتم ذلك عادةً من خلال رسائل البريد الإلكتروني المزيفة أو مواقع الويب التي تُحاكي مواقع الويب الشرعية.

لتجنب الوقوع ضحية لهجمات التصيد، تحقق دائمًا من عنوان URL للموقع الإلكتروني الذي تزوره، وتجنب فتح رسائل البريد الإلكتروني من مصادر غير معروفة.

احرص أيضًا على عدم إدخال معلوماتك الشخصية على مواقع الويب غير الآمنة.

هجمات حجب الخدمة

تُعطل هجمات حجب الخدمة خادم الويب عن طريق إغراقه بكمية هائلة من حركة المرور. يؤدي ذلك إلى تعطيل الوصول إلى الموقع الإلكتروني أو الخدمة المستهدفة.

تُستخدم هجمات حجب الخدمة عادةً لاستهداف الشركات والمؤسسات الكبيرة.

من الصعب حماية نفسك تمامًا من هجمات حجب الخدمة، ولكن يمكن اتخاذ بعض التدابير الوقائية، مثل استخدام خدمات الحماية من حجب الخدمة.

كيفية التعامل مع حادثة الأمن السيبراني

إذا واجهت حادثة أمن سيبراني، فمن المهم اتخاذ الإجراءات اللازمة للحد من الأضرار.

تقييم الضرر

أول خطوة هي تقييم مدى الضرر الذي لحق بنظامك. حدد نوع الهجوم الذي تعرضت له، والمعلومات التي تم اختراقها، والأنظمة التي تأثرت.

يساعدك هذا التقييم على وضع خطة فعالة للتعافي.

تذكر أن حادثة الأمن السيبراني: دليل شامل يوفر لك معلومات شاملة حول كيفية التعامل مع هذه الحوادث.

احتواء الحادثة

بعد تقييم الضرر، يجب عليك احتواء الحادثة لمنعها من الانتشار. اعزل الأنظمة المصابة عن الشبكة، وقم بتغيير كلمات المرور الخاصة بك.

أبلغ فريق الأمن السيبراني الخاص بك أو السلطات المختصة بالحادثة.

اتبع الإرشادات الواردة في دليل حادثة الأمن السيبراني الشامل للتعامل مع الحادثة بشكل صحيح.

إزالة التهديد

بعد احتواء الحادثة، يجب عليك إزالة التهديد من نظامك. استخدم برنامج مكافحة فيروسات قوي لإزالة البرمجيات الخبيثة، وقم بتحديث نظامك لإصلاح نقاط الضعف الأمنية.

تأكد من مراجعة دليل حادثة الأمن السيبراني الشامل للحصول على مزيد من المعلومات حول إزالة التهديدات.

تذكر أن الوقاية خير من العلاج، لذا اتخذ التدابير اللازمة لحماية نفسك من حوادث الأمن السيبراني في المستقبل.

أفضل الممارسات للوقاية من حوادث الأمن السيبراني

استخدام كلمات مرور قوية

استخدم كلمات مرور قوية وفريدة من نوعها لكل حساب. تجنب استخدام كلمات المرور الشائعة، وقم بتغييرها بانتظام.

استخدم مدير كلمات المرور لتسهيل إدارة كلمات المرور الخاصة بك.

تذكر، كلمة المرور القوية هي خط الدفاع الأول ضد الهجمات الإلكترونية.

تحديث البرامج بانتظام

تأكد من تحديث جميع برامجك بانتظام، بما في ذلك نظام التشغيل، ومتصفح الإنترنت، وبرامج مكافحة الفيروسات. تساعد التحديثات على إصلاح ثغرات الأمن التي يمكن للمهاجمين استغلالها.

تعتبر التحديثات المنتظمة جزءًا أساسيًا من استراتيجية الأمن السيبراني الفعالة.

لا تتجاهل التحديثات، فهي تحميك من أحدث التهديدات.

التوعية الأمنية

ثقف نفسك حول أحدث التهديدات الأمنية وطرق الوقاية منها. اقرأ المدونات والمقالات المتعلقة بالأمن السيبراني، واشترك في النشرات الإخبارية الأمنية.

شارك هذه المعرفة مع عائلتك وأصدقائك لزيادة الوعي الأمني.

كلما كنت على دراية بالتهديدات، كلما كنت أكثر قدرة على حماية نفسك.

حماية البيانات

النسخ الاحتياطي للبيانات

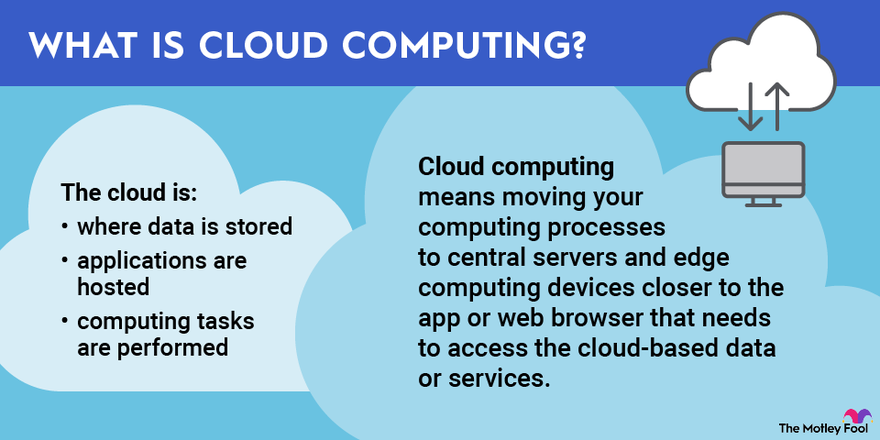

قم بعمل نسخ احتياطي لبياناتك بانتظام على وسائط تخزين خارجية أو في السحابة. يساعدك هذا على استعادة بياناتك في حالة حدوث أي مشكلة، مثل فقدان البيانات أو هجوم الفدية.

النسخ الاحتياطي للبيانات هو جزء أساسي من أي استراتيجية للتعافي من الكوارث.

تأكد من تخزين نسخك الاحتياطية في مكان آمن وموثوق.

تشفير البيانات

استخدم تشفير البيانات لحماية بياناتك الحساسة من الوصول غير المصرح به. يشفر التشفير بياناتك بحيث لا يمكن قراءتها إلا من قبل الأشخاص المصرح لهم.

يعتبر تشفير البيانات من أفضل الممارسات لحماية بياناتك.

استخدم برامج التشفير القوية لحماية بياناتك.

استراتيجيات التعافي وإعادة التأهيل

وضع خطة للتعافي من الكوارث

وضع خطة للتعافي من الكوارث يساعدك على استعادة بياناتك وأنظمتك في حالة حدوث أي مشكلة. حدد البيانات والأنظمة الهامة، ووضع خطوات لاستعادتها.

خطة التعافي من الكوارث هي جزء أساسي من أي استراتيجية للأمن السيبراني.

تأكد من اختبار خطتك بانتظام للتأكد من فعاليتها.

التعامل مع السلطات المختصة

في حالة حدوث حادثة أمن سيبراني خطيرة، قد تحتاج إلى التعامل مع السلطات المختصة. أبلغ السلطات بالحادثة، وقدم لهم جميع المعلومات اللازمة.

يمكن للسلطات المختصة مساعدتك في التحقيق في الحادثة وملاحقة الجناة.

تعاون مع السلطات لضمان التعامل مع الحادثة بشكل صحيح.

التأمين ضد مخاطر الأمن السيبراني

التأمين ضد مخاطر الاختراق

يمكنك الحصول على تأمين ضد مخاطر الاختراق لحماية شركتك من الخسائر المالية الناجمة عن حوادث الأمن السيبراني. يغطي هذا التأمين تكاليف التعافي من الحادثة، والغرامات، والأضرار التي تلحق بسمعة الشركة.

التأمين ضد مخاطر الاختراق هو استثمار مهم لأي شركة.

تحدث مع شركة تأمين لتحديد أفضل بوليصة تناسب احتياجاتك.

جدول مقارنة بين أنواع حوادث الأمن السيبراني

| نوع الحادثة | الوصف | الآثار |

|---|---|---|

| هجمات البرمجيات الخبيثة | إدخال برامج ضارة إلى النظام | سرقة البيانات، تعطيل النظام |

| هجمات التصيد الاحتيالي | خداع المستخدمين للكشف عن معلوماتهم الشخصية | سرقة البيانات، الاحتيال المالي |

| هجمات حجب الخدمة | تعطيل خادم الويب عن طريق إغراقه بحركة المرور | تعطيل الوصول إلى الموقع الإلكتروني أو الخدمة |

الخاتمة

في الختام، يُعدّ فهم حادثة الأمن السيبراني: دليل شامل أمرًا بالغ الأهمية في عالمنا الرقمي. يجب علينا جميعًا اتخاذ التدابير اللازمة لحماية أنفسنا من هذه الهجمات. تذكر أن الوقاية خير من العلاج، لذا اتبع النصائح والإرشادات الواردة في هذا المقال لحماية بياناتك ومعلوماتك. نأمل أن يكون هذا المقال قد أفادك. لا تتردد في زيارة موقعنا الإلكتروني لقراءة المزيد من المقالات حول الأمن السيبراني ومواضيع أخرى شيقة. حادثة الأمن السيبراني: دليل شامل هو موضوع مهم يجب على الجميع فهمه.

.

تعرضت لهجوم سيبراني؟ دليلنا الشامل لحوادث الأمن السيبراني يغطي كل شيء من الاستجابة إلى الوقاية. تعلم كيف تحمي نفسك!

%20SOURCE%20Amazon.jpg)